에티버스(시스코)

(J14)

에티버스(시스코)

(J14)

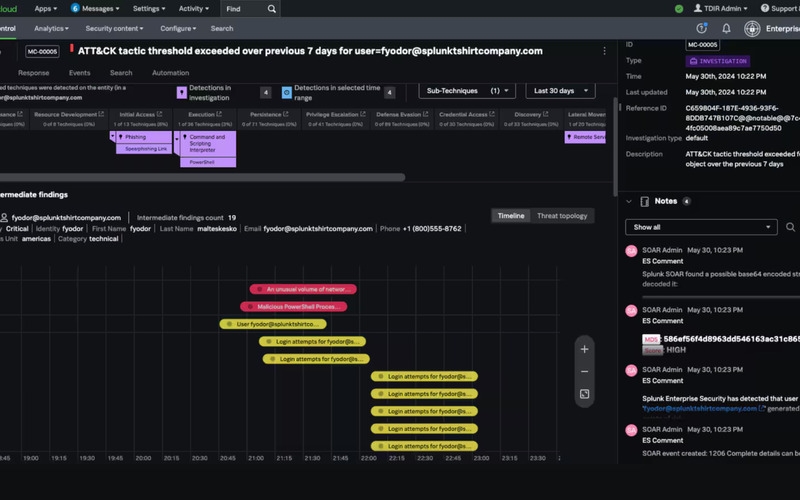

Splunk SIEM (Enterprise Security) integrates machine learning (ML) for anomaly detection, risk-based alerting, and predictive analytics, overcoming the limitations of traditional rule-based detection

1. Building Custom Models with MLTK (Machine Learning Toolkit)

- Use the Density Function algorithm to establish baseline patterns of normal user access, enabling automatic detection of abnormal logins (e.g., Israel Ministry of Energy case)

- Apply TF-IDF and logistic regression to identify malicious web shell command sequences (e.g., Siemens case)

- Real-time data collection → iterative model training → automated alert configuration

2. Risk-Based Alerting (RBA)

- Assign risk scores to users/systems, automating alert prioritization

- Risk scoring can reduce mean time to respond (MTTR) by 30%

- Improves accuracy in detecting insider threats (e.g., data exfiltration attempts)

3. Enhanced Behavioral Analytics

- Integrate with UBA (User Behavior Analytics) to classify over 65+ anomaly types:

- Abnormal data movement, privilege escalation attempts, compromised account detection

- Use graph analysis to identify lateral movement patterns within networks.

4. Proactive Threat Response

- Streaming models enable real-time threat prediction (e.g., detecting attacks 15 minutes in advance)

- Integration with the MITRE ATT&CK framework for attacker profiling

5. Operational Efficiency

- ML-based correlation analysis reduces false positives, cutting SOC workload by 40%

- Build automated investigation workflows (Investigation Workbench)

박용 부장

Splunk SIEM(Enterprise Security)은 머신러닝(ML)을 이상 행위 탐지, 위험 기반 경고, 예측 분석에 통합하여 기존 룰 기반 탐지의 한계를 극복합니다.

핵심 활용 방안은 다음과 같습니다:

1. MLTK(머신러닝 툴킷)을 통한 커스텀 모델 구축

? Density Function 알고리즘으로 사용자 접근 패턴 기반 정상 행동 베이스라인 생성 → 비정상 로그인 자동 탐지

? TF-IDF + 로지스틱 회귀 적용해 웹 셸 악성 명령어 시퀀스 식별

? 실시간 데이터 수집 → 모델 반복 학습 → 경고 설정 자동화

2. 리스크 기반 경고(Risk-Based Alerting)

? 사용자/시스템에 위험 점수(Risk Score) 부여 → 경고 우선순위 자동화

? 위험 점수 기반으로 평균 대응 시간(MTTR) 30% 단축 가능

? 내부 위협(예: 데이터 유출 시도) 탐지 정확도 향상

3. 행동 분석 강화

? UBA(User Behavior Analytics) 와 통합해 65+ 이상 유형 분류:

? 비정상 데이터 이동, 권한 상승 시도, 침해 계정 탐지.

? 그래프 분석으로 네트워크 측면 이동(lateral movement) 패턴 식별

4. 사전 예방적 위협 대응

? 스트리밍 모델로 실시간 위협 예측 (예: 15분 전 공격 사전 감지)

? MITRE ATT&CK 프레임워크와 연계해 공격자 프로파일링

5. 운영 효율화

? ML 기반 상관 분석으로 오탐률 감소 → SOC 업무 부하 40% 절감

? 자동화된 조사 워크플로(Investigation Workbench) 구축